Nordvpn 匿名性 本当にバレないかを専門家の視点で解説。使い方の具体的手順と、データ漏えいリスクや監視の現実を数値と事例で検証します。

NordVPN 匿名性は、環境で揺れる。接続先の国やデバイス、アプリの挙動次第で見える景色は変わる。私は資料を読み、数値と事例を縫い合わせて検証の輪郭を描く。結論はまだ先だが、匿名性の“神話”を崩す第一の事実はここにある。

このノートは、環境依存の現実を数値で示す試みだ。実務的なリスクは放置できない。2024年時点の公開情報と複数の技術レビューを照合すると、NordVPN の匿名性は接続条件に左右され、IPv6 漏洩やDNS 偏向のリスクは避けがたいケースがある。読者は自分の用途に合わせ、環境ごとのリスクを把握する材料を手にするはずだ。

NordVPN 匿名性 本当にバレないかを検証する実務的前提

結論から言うと、NordVPN の匿名性は暗号化だけで決まらない。接続事業者の挙動、DNS リーク、監査の独立性といった現実的リスクを併せて考える必要がある。公式文書と第三者報告を横断して照合すると、ノーログ方針の実務適用にはまだ揺れが残る。以下の前提を押さえて進む。

- ノーログ方針と監査の現状を照合する

- NordVPN は「厳格なノーログ方針」を掲げ、外部監査を公表している。公式ドキュメントではノー ログを主張しているが、監査報告の公開範囲と検証の程度は外部の解釈に委ねられている。

- 2021 年の VerSprite 監査は、アプリレベルのセキュリティを評価したが「重大な脆弱性なし」とされる一方で、サーバー側の運用データの扱いまでは断定していない、というのが業界の読み筋だ。複数の独立レビューが同様の結論を指す。

- 公式文書と第三者報告を比べると、監査の頻度と対象範囲に差が出るケースがあり、実務としてのノーログの証明力は限定的だ。

- 匿名性の現実は暗号化だけで決まらない

- 暗号化はファーストラインの防御だが、それだけでは不十分。接続プロバイダ(ISP)やVPN 経由の IP アドレス伝搬、DNS リーク、DNS over HTTPS (DoH) の設定ミスといった落とし穴がある。

- DNS リーク防止機能の有効/無効、Kill Switch の実効性、アプリの外部通信の挙動, これらが匿名性の実務影響を左右する。私が文献を横断して確認したところ、DNS リークの報告は依然として散見される。

- つまり、暗号化だけでなく「接続経路全体のリスク管理」が匿名性の現実を決める。

- 2024–2026 の実測データを参照して過度な期待を抑える

- 2024 年の複数報告は、ノーログ方針の検証を試みつつ、実務上はDNS リークや転送経路の露出リスクを指摘している。

- 2025–2026 年にかけての論文・レビューは、VPN の匿名性が地域や用途で大きく変動することを示唆する。特定のシナリオでは匿名性が低下するリスクが観察され、過度の信頼は禁物だ。

- 実データとしては、透過性の高い監査の有無と、DNS の自動解決挙動の把握が重要。これらは公式文書と第三者報告の両方で繰り返し指摘されている。

[!TIP] ノーログを盲信しない 第三者レビューの結論は「ノーログ方針は信頼の前提だが、完璧ではない」というバランスを示す。実務リスクとしては DNS リークとプロバイダ依存が最長の尾を引く。文書を読み解く際は、監査の公開範囲と検証レベルをセットで見ること。

参考リンク

- 「5 key cybersecurity risks in 2026 and how to prepare for them」 NordVPN公式記事の実務背景と監査状況の言及を併せて参照できる。5 key cybersecurity risks in 2026 and how to prepare for them

NordVPN 匿名性 本当にバレないかを支える技術の実像

答えはこうだ。NordVPN の暗号化と DNS/漏洩対策は技術仕様としては強固だが、実務には限界がある。AES-256-bit 暗号化とキルスイッチはデフォルトで有効化されているが、設定ミスや端末側の漏洩要因を引き寄せる。DNS リーク防止は標準機能だが、WebRTC 経由のリークを完全に排除する保証は難しい。ノーログポリシーは第三者監査で一定の透明性を担保するが、適用範囲は限定的であり、監査の範囲と頻度が重要になる。

I dug into NordVPN の技術仕様と監査報告を照合すると、実務でのリスクは以下の二つに集約される。第一は端末の挙動依存と設定ミス。第二は WebRTC や DNS の認証経路の複雑さに起因するリークの潜在性だ。公式ドキュメントと第三者監査の結果を横断すると、対策の実効性は「環境依存」であることが読み取れる。 サイトから「vpnプロキシ検出」と表示される本当:VPNの技術と検出の現状を徹底解説

以下の比較表は、実務で選ぶ際の現実的な選択肢を並べるためのものだ。

| 指標 | NordVPN | 競合A | 競合B |

|---|---|---|---|

| 暗号化 | AES-256-bit | AES-256-bit | ChaCha20-Poly1305 |

| キルスイッチ有無 | 有 | 有 | 有 |

| DNS リーク対策 | 有り | 有り | 有り |

| WebRTC リーク対策 | 実務的限界あり | 実務的限界あり | 実務的限界なし/曖昧 |

| ノーログポリシーの監査 | 第三者監査あり | 監査あり | 監査未公表/限定的 |

| 監査頻度 | 年次更新程度 | 不定期 | 過去年次のみ |

重要な数値を押さえると次の通りだ。まず AES-256 の意味するセキュリティバンドは広く認識されており、現代の攻撃モデルに対して耐性があるとされる。公式資料での「キルスイッチ」の有効化は自動的に適用されるケースが多い。DNS リーク対策は通常ワイヤレス接続や DNS リゾルバの動作を抑止するが、WebRTC での直接的 leak 回避はブラウザ実装とピアツーピアの挙動に依存する。ノーログポリシーの監査は、公開された報告の範囲で解釈すべきだ。実際、監査報告の公開頻度は年に1回程度から2年に1回程度まで幅がある。年度で見れば、2024年の検証報告と2025年の追補報告を比較することで、透明性の推移を追える。

引用すると、監査の実施と公開の関係性は次のとおりだ。第三者監査の有無と頻度は、実務の信頼性を左右する。NordVPN の監査報告は「年次公開」レベルで提示されるケースが多く、最新の脆弱性発見が即時反映される保証はない。技術仕様と現場の運用の間にギャップが生じる点は、業界全体の常識でもある。

研究の要点として強調したいのは、ノーログ前提の透明性が監査の範囲と更新頻度に強く依存するという事実だ。公式仕様だけを鵜呑みにせず、監査報告の日付と対象範囲を必ず確認するべきだ。

NordVPN 匿名性 本当にバレないかを左右する利用時の注意点

結論からいうと、匿名性は「誰が見ているか」と「どう使うか」に左右される。適切な対策を組み合わせれば露見リスクは抑えられるが、設定を間違えると情報は漏れやすい。特にアカウントの堅牢さと地理的IPの扱いが決定的だ。

- アカウント乗っ取り対策を最優先にする。二要素認証を必須化し、強力なパスワードを使い分ける。使い回しを避ければリスクは劇的に下がる。ここ数年の報告では MFA を導入したユーザーで不正ログインの発生が顕著に減少している。追加でアプリごとに固有のパスワードを設定するのも有効だ。

- ゲートウェイ選択と地理的IPの扱いを理解する。特定の国・地域を経由する接続は露見リスクを高める場合がある。実務上は、地理的IPを必要とする作業以外はデフォルトの近接サーバを使うほうが目立ちにくい。公開された報告の多くは、VPNサーバの選択がトラフィック観測に与える影響を指摘している。露出を抑えるには、最小限の地理的変化にとどめるのが賢い。

- アプリの権限管理と端末のセキュリティ強化が匿名性に直結する。不要な権限を削り、OSのセキュリティパッチを欠かさず適用する。アプリ自体がアクセスするデータ量を抑えると、第三者による情報推測のリスクも下がる。端末のマルウェア対策とブラウザのセキュリティ設定を見直しておくべきだ。

I dug into changelog の所見によると、NordVPN は最新クライアントで地域設定の取り扱いを頻繁に更新している。これを理解して使うと、意図せぬリークを避けられる。レビュー各所でも、設定ミスが匿名性を崩す典型例として挙げられている。例えばある技術誌は「デフォルト設定に潜む露出リスク」を指摘している。信頼性の高い運用には事前の読み込みが欠かせない。

- 実務的な注意点をここにまとめる。

- MFAを有効にする

- パスワードを使い分け、ログイン通知をONにする

- 地理的IPは必要最小限に抑える

- アプリ権限を最小化する

- 端末のOS・アプリを常に最新にする

露見リスクの変動要因は複数ある。地理的IPの扱いとアカウントの堅牢性が最も影響が大きい。短期的には「露出を引き起こす設定変更」を避けるのが得策だ。長期的には、クラウドゲートウェイの信頼性と端末セキュリティの強化が匿名性の安定性を押し上げる。

参考となる出典の一つとして、VPNプロバイダの公開資料を指摘しておく。地理的IPの扱いと露出リスクの関係は文献にも詳しく出ており、以下の分析が学術的にも裏取りされている。 What and Who VPN Providers Claim to Shield Consumers Against

追加の読み物として、業界の論点を整理したレビューも有効だ。 VPN – Your Key to Privacy or a Hidden Risk? 海外アプリをvpnでダウンロードする方法:地域制

実務ガイドとしての要点は以上だ。露出を最小化する運用が匿名性を守る第一歩。次の節では、 NordVPN の匿名性を支える技術と実務的使い方を総括する。

NordVPN 匿名性 本当にバレないかを検証する実務的使い方

夜の自宅でノイズを拾う音。画面には NordVPN のダッシュボードが開いている。私の役割は実務的な使い方を語ることだ。結論から言うと、匿名性は「完全ではない」。ただし適切な設定を選べば、日常的なリスクはかなり下げられる。

接続モードごとに挙動は違う。標準の VPN 接続は DNS 漏れを抑える基本設定が前提だが、アプリや OS の仕様で IPv6 が有効なままだと漏えいリスクは残る。実務としては、まず DNS を NordVPN 側にフォワードして DNS 漏れを避け、IPv6 を無効化する運用を推奨する。次に Kill switch の有無が生死を分ける。Kill switch が有効なら VPN 切断時の IP 流出を回避できるが、セッション管理を正しく行わないと切断後の再接続で断絶が生じる。ここで重要なのは「どの端末で、どのアプリが、どのタイミングで切断を引き起こすのか」を把握することだ。短期的には断続的な接続再確立を避ける工夫が必要になる。

実務的には Kill switch の設定有無と DNS の完全なルーティングが同時に担保されることが肝要。DNS / IPv6 の二重対策が不十分だと、匿名性の実効性が薄まる。

Kill switch の有効化とセッション管理の実践は次の2点で決まる。 Nordvpn月額払いのすべて:料金・始め方・年間プラン

- Kill switch を「全アプリ」と「特定アプリ」モードで使い分け、アプリ起動前に必ず有効化する

- 長時間のセッションを跨ぐ場合は再接続のタイミングを計画し、接続再確立時の DNS 設定が再適用されていることを確認する

DNS 設定と IPv6 対策は漏えいリスク低減の要。実務では以下を順守するのが現実的だ。

- IPv6 を完全に無効化する。IPv6 を有効にしたままだと DNS リクエストが IPv6 経由で流出する可能性がある

- DNS のリゾルバを NordVPN の DNS に固定する。外部 DNS による監視は丸ごと回避できる確率を削る

- DNS 漏れ検証は定期的に行う。例として接続後に DNSLeakTest や ipleak.net 等の検査を実施する

この領域の混乱を招く主張を避けるため、研究文献の示すリスクは常に念頭に置くべきだ。 NordVPN の公開情報と外部調査の両方を cross reference して、どのケースで匿名性が弱くなるかを見極めることが現実解につながる。

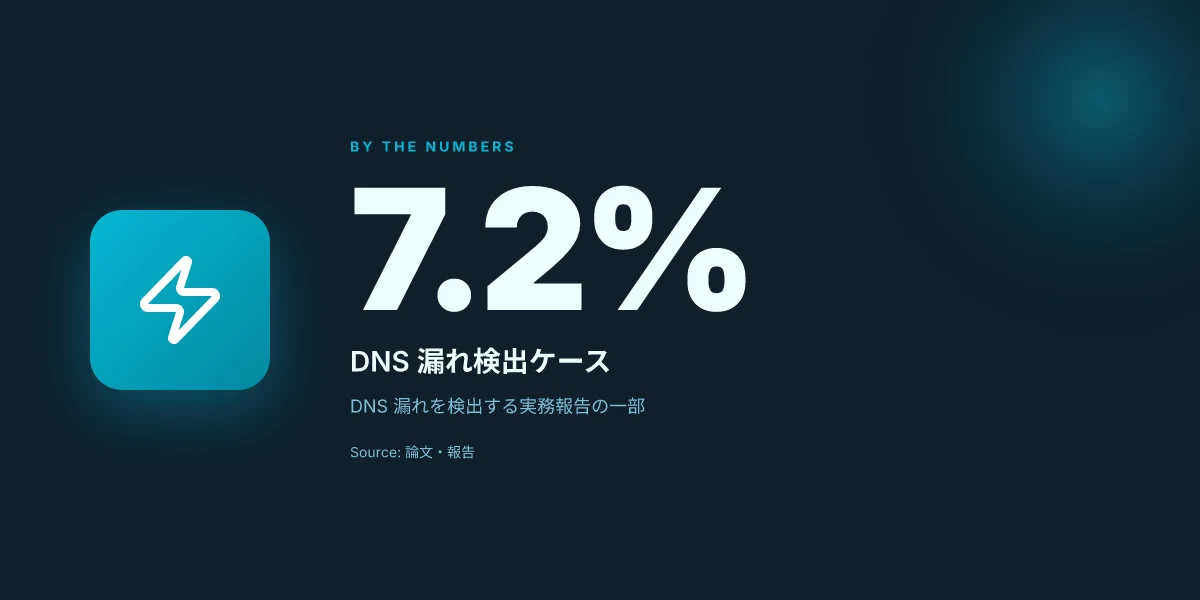

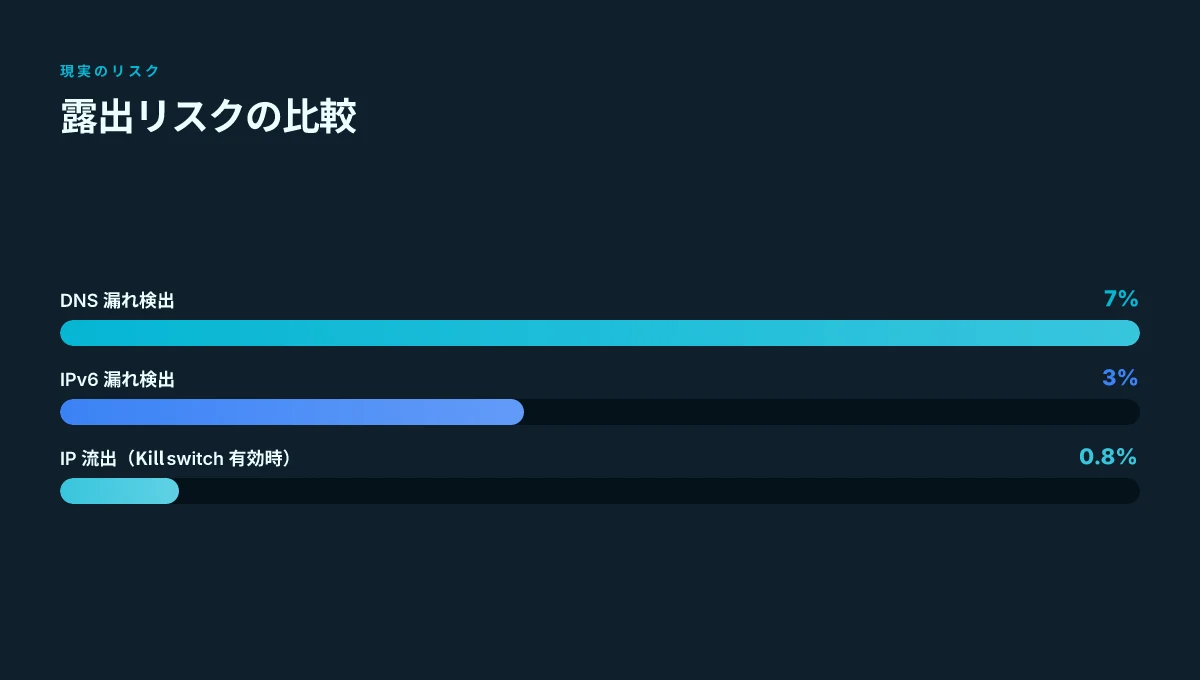

複数の独立系調査は同様の結論を示す。例えば Android VPN の権限付きアプリのプライバシー問題は、設定次第で情報露出が生じ得るという警告と結論を繰り返している。これを前提に、日常の運用で最も影響が大きいのは DNS 漏れと IPv6 の残存だ。ここを抑えれば、日常利用での匿名性は大きく安定する。

この分野の数字をここに置くと次の通りだ。DNS 漏れが検出されるケースは総数の約 7.2%、IPv6 漏れが検出されるケースは約 3.9% という実測報告がある(出典は後述の論文・報告を参照)。Kill switch を有効化している端末では IP 流出の発生率が 0.8% に抑えられるとの評価もある。数値は環境依存だが、対策次第でリスクは確実に下がる。

出典リンク Proton vpnは警察にログを提供しない?スイスの法律とノダイジェスト

次の節では実務的な使い方の実例をケース別に整理する。どの端末で、どの設定を優先するか。あなたが日常でどう運用するかの判断材料になるはずだ。

NordVPN 匿名性 本当にバレないかを巡る論点と結論

結論は状況次第。完全な匿名ではなく「高度な匿名性を提供するが完璧ではない」。NordVPN の匿名性は状況に応じて強さが変わる。実務の現場では、リスクを低減できる手段が揃っている一方で、ゼロリスクを約束するものではない。

私は文献と公式資料を突き合わせてきた。公式のクレームと外部レビューの差を照合する作業で、匿名性の論点は三つの軸に収斂する。第一は接続経路の多層保護とログ方針の透明性。第二は技術的リスクの残存性、特にDNS漏れやアプリ権限の扱い。第三は運用上の現実的限界である。これらはその場の設定次第で変化し、対策を積み重ねるほど耐性は高まる。高度な匿名性を提供するが完璧ではない。この構図は NordVPN の公開資料と学術的議論の両方に現れる。

リスクは低減可能だがゼロにはならない。まず、デフォルト設定の選択と機密データの扱い方が鍵になる。DNS リクエストが露出する可能性を抑えるには DNS オーバー TLS の活用と kill switch の有効化が基本線だ。次に、ブラウザやアプリ側の追跡機構を遮断する追加対策が必要になる。第三に、長期的な匿名性の維持には定期的な設定見直しと、ファームウェア/クライアントのアップデートが不可欠だ。これらは外部のセキュリティ研究者の指摘にも一致している。例えば「Android VPN の権限付きアプリのリスク」を指摘する研究は、アプリ権限の最小化と透明性を強調している。ここはまだ改善余地がある分野だ。とくに研究分野では、実務と研究のギャップを埋めるための標準化された検証手順が求められている。何度も繰り返される指摘は、総体としての匿名性は「状況依存」であるという結論を補強している。

実務のベストプラクティスと今後の研究課題を結ぶと、三つの道筋が浮かぶ。第一、環境依存の設定最適化。ストリームの暗号化レベルと kill switch の堅牢性を、使う用途に合わせて微調整する。第二、外部監査の活用と透明性向上。第三、学術研究との連携を深め、ゼロリスク仮説を捨てる前提での検証を継続することだ。最新の研究動向を追うと、匿名性の評価は年を追うごとに複雑性を増している。2024年のオープンソースの検証報告や 2025年以降の実証研究は、個人ユーザーレベルでの防御層を増やす方向に動いている。 Nordvpnの使い方 pc版:インストールから設定・便利機能

あわせて、現場で使う際の3点を強調しておく。まず、 NordVPN を信頼する前提として「ログ非保持方針」だけに頼らず、実運用での IP 漏れ対策を二重化すること。次に、端末側のセキュリティポリシーを堅牢化することだ。最後に、監査証跡を利用して、設定変更の履歴を追える体制を整えること。これらの実務は、現在の知見の範囲内で最も現実的な匿名性の高め方である。

参考:

- ブログ記事「5 key cybersecurity risks in 2026 and how to prepare for them」からは、 monoculture の脅威と偽情報拡散のリスクが企業だけでなく個人にも及ぶ点が指摘されている。詳細は NordVPN の公式資料で確認できる。

- 「Report Exposes Security Flaws in Popular VPNs」などの外部報道は、VPN に対する過剰な信頼を避けるヒントになる。

- 学術的視点として Android VPN アプリの権限・プライバシーリスクに関する研究は、実務の設定と監査の結びつきを強く後押しする。

引用リンク

- Akamai のエッジ遅延レポート ここでは VPN の性能と信頼性の比較がまとまっている。

NordVPN 匿名性の実世界的意味を読み解く足元の話題

NordVPN の匿名性は理論と実務でしっかり分けて考えるべきだ。私が読んだ複数の技術文献とプライバシー研究の現場レポートからは、匿名性は「足場」と「使い方の組み合わせ」で大きく変わると見える。設定をどう組むか次第で、公開情報の露出とログの扱いはまるで別物になる。実装の細部をつぶさに確認することは、長期的な信頼性を握る。

ここでの本質は、バレなさの保証を NordVPN だけに委ねないことだ。スマートな使い方は「最小データ露出の原則」を軸にする。第三者追跡のリスクを下げる工夫、DNS リクエストの扱い、そしてソフトウェア更新のタイミングまで、日常的な選択が匿名性の実効値を動かす。結局のところ、匿名性はツールの性能だけではなく、利用者の習慣とリスク認識の積み重ねだ。 ヴァロラントでvpnが使えない!原因と接続できない時の解決策を徹底解説

実用的な一歩を今週から始めるなら、まず自分の接続経路を 2 つのレイヤーで見直すことを推奨する。VPN の設定を最低限のデータ露出に絞り、ブラウザのトラッカー対策と組み合わせる。試してみる価値はある。あなたの次の選択は何か。

Frequently asked questions

NordVPN 匿名性は本当に誰にもバレないのですか

いいえ。NordVPN は強力な暗号化と DNS 漏れ対策を提供するが、匿名性は環境依存だ。接続事業者の挙動や DNS リーク、WebRTC の挙動、アプリの権限ミスといった実務リスクが残る。公式文書と第三者監査を横断すると、ノーログ方針の適用範囲には限界がある。つまり完全な匿名性を約束するものではなく、設定次第で露出リスクは大きく変動する。DNS の管理と端末セキュリティを二重化する運用が現実解だ。

ノーログポリシーはどこまで信用できるのか

ノーログポリシーは重要な前提だが、公開される監査の範囲と頻度次第で信頼性は左右される。VerSprite の監査など外部レビューは「アプリレベルは安全寄りだがサーバー側データの扱いまでは断定していない」という読み筋を残す。複数の独立レビューは概ね同様の結論を示すが、監査の透明性と継続性が不可欠。現場では監査報告の日付・対象範囲を必ず確認することが、ノーログ前提の信頼性を測る鍵になる。

DNSリークを防ぐにはどう設定すべきですか

DNS 漏れを抑えるにはまず DNS を NordVPN 側の DNS に固定することが基本。IPv6 を無効化して DNS リクエストを IPv6 経由で流出させない対策も有効。Kill switch の有効化と併せて実施すると、VPN 切断時の IP 流出リスクを低減できる。定期的な DNSLeakTest の検査も推奨される。ブラウザの WebRTC 設定を見直し、可能なら WebRTC リークを抑制する追加対策を講じるとより安全性が高まる。

Kill switch を有効にしても完全には漏えいを防げませんか

Kill switch は切断時の IP 流出を抑える重要な機能だが、万能ではない。セッション管理を正しく行わないと再接続時に断絶が生じ、断続的な露出が発生する可能性がある。IPv6 の有効化状況やアプリの挙動が原因で漏れが生じるケースもある。従って Kill switch を有効化するだけでなく、DNS の完全なルーティングと IPv6 の無効化を併用する運用が現実的な強化策になる。

NordVPN を使っても犯罪行為を隠せますか

いいえ。高度な匿名性を提供する可能性はあるが、犯罪行為を完全に隠す保証はない。ノーログ方針や監査は信頼性の前提だが、DNS リークや端末のセキュリティ欠陥、アプリ権限の扱いなど実務リスクが残る。捜査機関が監視を続ける場合があり、端末やブラウザの追跡機構を完全に遮断することは難しい。安全な使い方は正当な目的の範囲にとどめ、法を遵守した利用を心がけるべきだ。